文件被.DevicData-X-XXXXXXXX加密?别慌!专业恢复方案在此

- 客户名称:国内某公司

- 售前服务顾问:谢顾问

- 恢复工程师:刘工

- 恢复工期:一天

- 恢复范围:一台服务器

- 恢复率:100%

当文件后缀被篡改为.DevicData-X-XXXXXXXX,勒索信中的倒计时开始跳动时,这不仅是数据被高强度加密的信号,更是黑客利用弱口令爆破与系统漏洞发起的“精准猎杀”。面对这种采用AES+RSA双重加密且暂无通用解密工具的威胁,单纯的恐慌只会错失良机。

文件被.DevicData-X-XXXXXXXX加密?别慌!专业恢复方案在此

案例简介:

当文件后缀被篡改为.DevicData-X-XXXXXXXX,勒索信中的倒计时开始跳动时,这不仅是数据被高强度加密的信号,更是黑客利用弱口令爆破与系统漏洞发起的“精准猎杀”。面对这种采用AES+RSA双重加密且暂无通用解密工具的威胁,单纯的恐慌只会错失良机。

导言

当文件后缀被篡改为.DevicData-X-XXXXXXXX,勒索信中的倒计时开始跳动时,这不仅是数据被高强度加密的信号,更是黑客利用弱口令爆破与系统漏洞发起的“精准猎杀”。面对这种采用AES+RSA双重加密且暂无通用解密工具的威胁,单纯的恐慌只会错失良机。本文将深入剖析.DevicData病毒的运作机制,为您梳理在“全字节加密”困局下的数据恢复路径,并构建一套从封堵入口到离线备份的立体防御体系,助您在数字危机中守住资产安全的最后底线。面对勒索病毒造成的数据危机,您可随时通过添加我们工程师的技术服务号(data338)与我们取得联系,我们将分享专业建议,并提供高效可靠的数据恢复服务。

技术深潜:DevicData家族的“双重加密”与极速打击

勒索软件的本质是一场加密与解密的攻防战。.DevicData 家族之所以成为高价值目标的首选工具,正是因为它在这场战争中采用了极其高效和致命的战术。

极速加密引擎:RSA与AES的“黄金组合”

您提到的“RSA与AES相结合的混合加密算法”是理解其加密速度的关键。这并非简单的叠加,而是一种巧妙的分工合作,旨在实现效率与安全性的完美平衡。

-

AES(高级加密标准):负责“快”

-

-

角色:AES是一种对称加密算法,意味着加密和解密使用同一个密钥。它的最大优势是速度极快,处理大量数据时效率远超非对称加密。

-

行动:当 .DevicData 病毒开始工作时,它会为每一个(或每一组)要加密的文件随机生成一个独一无二的AES密钥。然后,它使用这个AES密钥快速地对文件的全部内容进行加密。这就是它能达到每小时加密数百GB甚至上TB数据的根本原因。

-

-

RSA:负责“锁”

-

-

角色:RSA是一种非对称加密算法,它拥有一对密钥:一个公钥(Public Key)和一个私钥(Private Key)。用公钥加密的数据,只能用对应的私钥解开。公钥可以公开,但私钥由攻击者严密保管。

-

行动:病毒在利用AES加密完文件内容后,会立即使用其内置的RSA公钥,去加密刚刚生成的那个AES密钥。

-

这个过程可以这样理解:

想象你要把一份绝密文件(你的数据)锁进一个保险箱(AES加密)。这个保险箱有一把唯一的钥匙(AES密钥)。然后,你把这把钥匙放进另一个更坚固的、只能用特殊方法打开的金属盒子里(RSA加密),而这个金属盒子的锁(RSA公钥)是公开的,但打开它的唯一工具(RSA私钥)只有攻击者才有。最终结果:

-

你的文件被AES密钥锁住了。

-

AES密钥又被RSA公钥锁住了。

-

要解密文件,必须先拿到RSA私钥解开AES密钥,再用AES密钥解开文件。

这种“双重加密”机制,既利用了AES的速度优势,又借助RSA的非对称特性确保了只有攻击者才能最终解密,使得破解难度呈指数级上升。

全字节加密的毁灭性:彻底的“数据粉碎”

“全字节加密”是 .DevicData 病毒破坏性的核心体现,它与“仅加密文件头”的方式有天壤之别。

-

仅加密文件头:有些勒索病毒只修改文件开头的几个字节(即文件头),这就像撕掉了书的封面和目录。虽然你无法直接打开这本书,但书的内容(正文页面)本身是完整的。在这种情况下,数据恢复专家有时可以通过识别文件内容特征来重建文件头,从而恢复文件。

-

全字节加密:.DevicData 采用的是“全字节加密”,这意味着它会对文件从头到尾的每一个字节进行打乱和替换。这就像不仅撕掉了书的封面,还把书里每一页的每一个字都替换成了乱码。原始数据的结构、格式和内容被彻底破坏,变得面目全非。

结论: 面对全字节加密,任何基于文件结构分析的常规数据恢复手段都将失效。文件不再是“无法打开”,而是从底层上变成了“一团乱码”,这极大地增加了数据恢复的难度和成本。

变种繁多的家族特征:高度定制化的“武器库”

您提到的 .DevicData-X-XXXXXXXX、.DevicData-P 等不同后缀,揭示了该病毒家族的另一个重要特征:高度定制化和持续演进。

-

变种即版本:这些不同的后缀通常代表了病毒的不同变种或版本。攻击者会根据攻击目标、传播方式或加密模块的更新,不断修改病毒代码,生成新的变种。例如,.DevicData-P 可能是一个专门针对特定行业或漏洞优化的版本。

-

逃避检测:频繁更新变种是勒索软件作者逃避杀毒软件检测的常用手段。每一次代码的微小改动,都可能让基于特征码的传统杀毒软件暂时失效。

-

定制化攻击:正如资料中提到的,.DevicData 病毒可能进行高度定制化的攻击。攻击者会针对特定企业的网络架构、使用的软件(如用友、金蝶等ERP系统)进行情报收集,然后定制病毒的攻击策略和诱饵,使其能够更精准、更隐蔽地渗透和破坏。

因此,当您看到 .DevicData-X-XXXXXXXX 这样的后缀时,它不仅仅是一个随机字符串,更是这个不断进化、高度危险的勒索软件家族的“指纹”。

如果您的系统被勒索病毒感染导致数据无法访问,您可随时添加我们工程师的技术服务号(data338),我们将安排专业技术团队为您诊断问题并提供针对性解决方案。

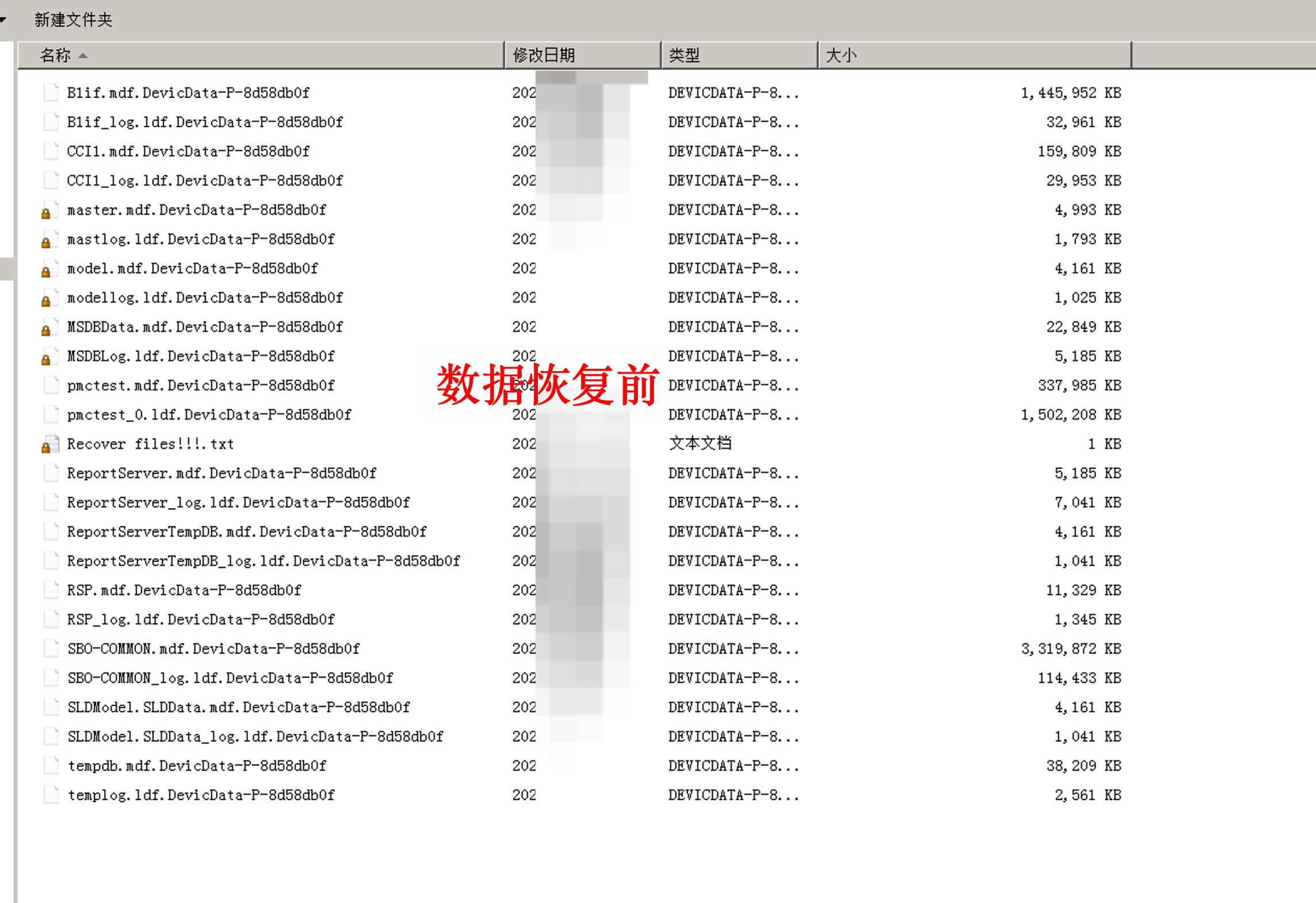

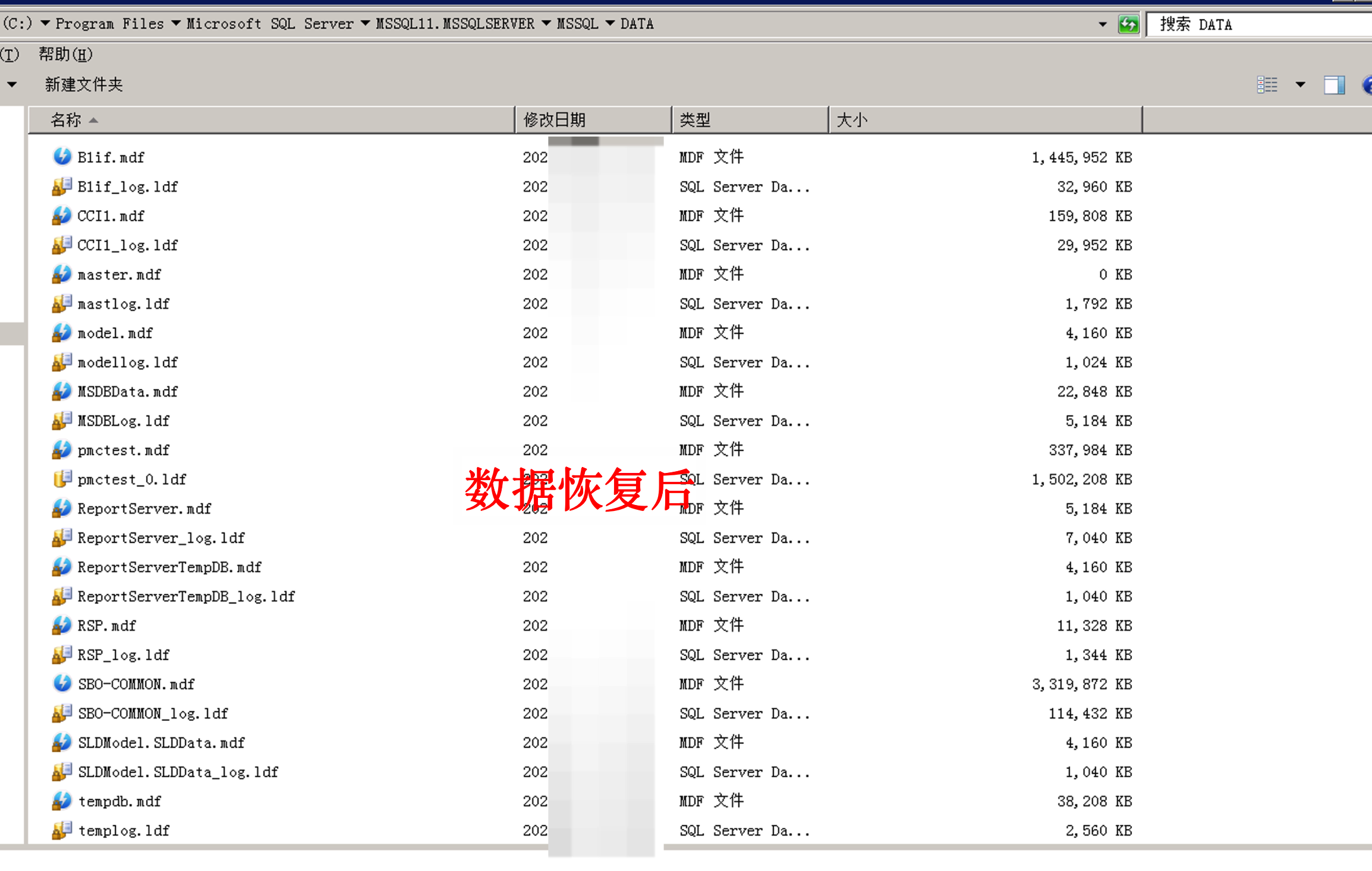

被.DevicData-X-XXXXXXXX勒索病毒加密后的数据恢复案例:

技术防御进阶:利用Windows原生能力“反杀”

除了常规的备份和杀毒,您还可以通过调整Windows底层策略,构建一道让病毒“无法执行”的防线。

-

开启“受控文件夹访问权限”这是Windows Defender自带却常被忽视的神器。通过PowerShell命令Set-MpPreference -EnableControlledFolderAccess Enabled开启后,系统会拦截未经授权的程序(包括.DevicData病毒)修改文档、图片等受保护文件。

-

限制脚本执行策略.DevicData病毒常通过PowerShell脚本进行初始加载。建议在组策略中将PowerShell的执行策略设置为“仅允许签名脚本”或“禁止执行”,并禁用WScript和CScript,这能直接切断病毒的启动路径。

-

网络层隔离在防火墙上配置规则,禁止服务器主动向外发起连接(特别是非业务端口)。由于.DevicData病毒需要连接C2服务器上传密钥和窃取数据,阻断出站流量不仅能阻止数据泄露,有时甚至能让加密过程因无法获取密钥而中断。

91数据恢复-勒索病毒数据恢复专家,以下是2026年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.sorry勒索病毒,.rox勒索病毒,.xor勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.taps勒索病毒,.mallox勒索病毒,.DevicData勒索病毒,Devicdata-X-XXXXXX勒索病毒,.helperS勒索病毒,lockbit3.0勒索病毒,.mtullo勒索病毒,.defrgt勒索病毒,.REVRAC勒索病毒,.kat6.l6st6r勒索病毒,.[systemofadow@cyberfear.com].decrypt勒索病毒,.888勒索病毒,.AIR勒索病毒,.Nezha勒索病毒,.BEAST勒索病毒,.[TechSupport@cyberfear.com].REVRAC勒索病毒,.[xueyuanjie@onionmail.org].AIR勒索病毒,.wman勒索病毒,.[[yatesnet@cock.li]].wman勒索病毒,.[[dawsones@cock.li]].wman勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,智邦国际软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库、易宝软件数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。